→ MY DOOM

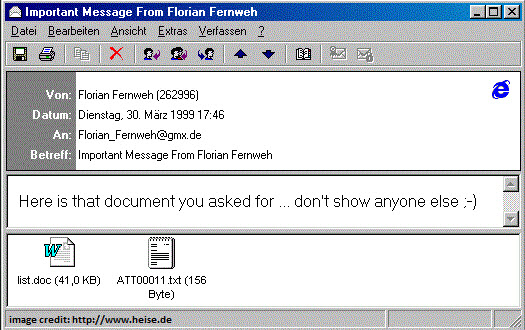

Vio la luz en 2004, y fue un gusano para Windows que se convirtió en uno de los gusanos de correo electrónico de más rápida difusión desde ILOVEYOU. Este virus infectaba a las computadoras y las convertía en parte de una “red zombie” para realizar ataques de denegación de servicio.

Se esparcía vía correo electrónico reenviándose a los contactos presentes en los equipos infectados, los que de forma automática comenzaban a realizar búsquedas en Google hasta que sus servidores colapsaron.

El autor es desconocido y se cree que al creador se le pagó para crearlo, ya que contiene el mensaje de texto:

«ANDY; SOLO ESTOY HACIENDO MI TRABAJO, NADA PERSONAL, LO SIENTO».